Czym jest złośliwe oprogramowanie typu trojan? Pełny przewodnik po zagrożeniach i ochronie

Trojany to rodzaj złośliwego oprogramowania, które nakłania ofiary do pobrania niebezpiecznej zawartości, podszywając się pod bezpieczne oprogramowanie lub pliki. W zależności od konkretnego zagrożenia trojan może ukradkiem zbierać wrażliwe dane osobowe, przetrzymywać pliki dla okupu, pobierać na urządzenie dodatkowe zagrożenia lub wyrządzać szkody na różne inne sposoby.

W tym przewodniku omówimy, czym są konie trojańskie, jak działają i jakie konkretne zagrożenia stwarzają dla Ciebie i Twoich urządzeń. Omówimy również objawy infekcji trojańskiej, na które należy zwrócić uwagę, oraz sposób usunięcia jej z komputera lub telefonu.

Co to jest trojan?

Trojany są jednym z wielu podtypów złośliwego oprogramowania. Znajomość tych zagrożeń stanowi ważny element wiedzy z zakresu cyberbezpieczeństwa, którą każdy powinien posiadać.

Definicja złośliwego oprogramowania typu trojan

Trojany (czasami nieco niedokładnie nazywane wirusami trojańskimi) to rodzaj złośliwego oprogramowania definiowanego przez fakt, że podszywają się pod legalne oprogramowanie lub pliki. Pod tą pozorną bezpieczną powłoką kryje się w rzeczywistości złośliwy kod, który po pobraniu lub zainstalowaniu może spowodować uszkodzenie urządzenia.

Pod względem wyglądu trojany mogą przypominać aktualizację istniejącego programu, darmowe oprogramowanie lub pliki takie jak dokumenty i filmy. Nieznany ofierze, pobrany plik zawiera złośliwy kod.

Czy trojan to wirus lub złośliwe oprogramowanie?

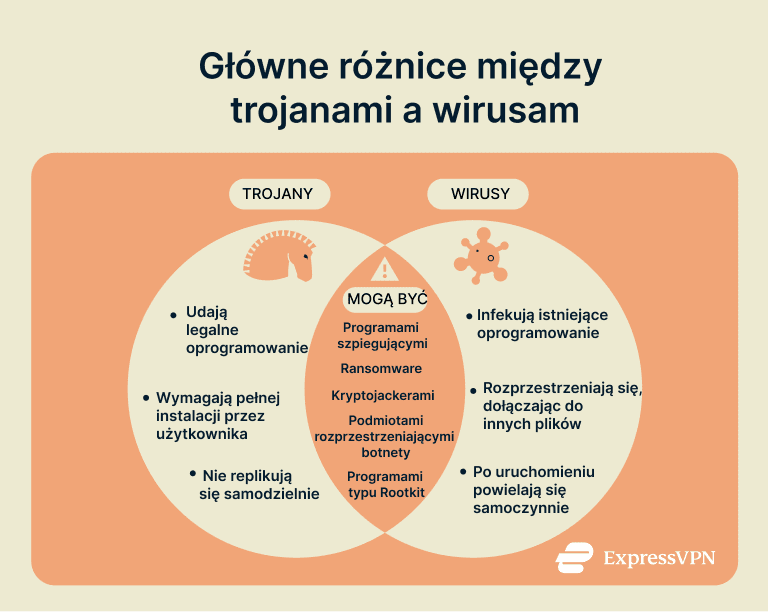

Technicznie rzecz biorąc, trojany i wirusy to dwa różne rodzaje złośliwego oprogramowania. W przeciwieństwie do wirusów, trojany nie mają tendencji do replikacji ani wstrzykiwania złośliwego kodu do innych plików.

Poza tym każdy trojan prawdopodobnie będzie należał do innej kategorii złośliwego oprogramowania w zależności od zagrożenia, jakie stanowi. Na przykład trojan może być cryptojackerem, oprogramowaniem ransomware lub oprogramowaniem szpiegującym.

Niezależnie od tego, wiele osób używa słowa „wirus" w odniesieniu do wszystkich rodzajów złośliwego oprogramowania, a nie tylko zagrożeń, które się replikują. W tym mniej technicznym sensie trojana można nazwać wirusem.

Kluczowe różnice między trojanami a wirusami

Zarówno trojany, jak i wirusy są uznawane za nośniki złośliwego oprogramowania. Te dwa terminy opisują sposób dostarczenia zagrożenia, a nie jego wpływ na urządzenie ofiary. W rzeczywistości trojany i wirusy działają inaczej.

Zarówno trojany, jak i wirusy są uznawane za nośniki złośliwego oprogramowania. Te dwa terminy opisują sposób dostarczenia zagrożenia, a nie jego wpływ na urządzenie ofiary. W rzeczywistości trojany i wirusy działają inaczej.

Trojany są zaprojektowane tak, aby wyglądały jako przydatny plik lub aplikacja. Celem jest nakłonienie użytkownika do pobrania i pełnej instalacji pliku. Po zainstalowaniu większość trojanów jest ukryta i nie wydaje się od razu niebezpieczna. Może to mieć swoje uzasadnienie, aby uniemożliwić ofierze odinstalowanie oprogramowania. Ponadto wiele trojanów modyfikuje urządzenie docelowe, aby utrudnić jego odinstalowanie.

Natomiast wirusy często wykonują swój atak, gdy tylko użytkownik otworzy zainfekowany plik. W przeciwieństwie do trojanów, wirusy mogą się rozmnażać, infekując inne pliki na urządzeniu, rozprzestrzeniając się zgodnie ze swoim programowaniem. Chociaż wirusy zazwyczaj wymagają od użytkownika zainicjowania infekcji, to potem mogą działać w sposób bardziej autonomiczny, podczas gdy trojany zazwyczaj wymagają od użytkownika zakończenia całego procesu instalacji, zanim zaczną działać.

Ponieważ trojany i wirusy są raczej nośnikami złośliwego oprogramowania niż konkretnymi zagrożeniami, szkody, jakie powodują, w znacznym stopniu się pokrywają.

Krótka historia trojanów

Nazwa „Trojan" opisująca oszukańcze złośliwe oprogramowanie pochodzi z legendarnej bitwy pod Troją, w której greckie armie dały swoim trojańskim wrogom dużego drewnianego konia jako rzekomą ofiarę pokojową. Kilka godzin po tym, jak konia wpuszczono do miasta, greccy żołnierze, którzy ukryli się w jego wnętrzu, wyszli na zewnątrz i ostatecznie zdobyli miasto Troję. Jako symbol oszustwa słowo „trojan" przylgnęło do plików komputerowych, które wydawały się bezpieczne, ale w rzeczywistości zawierały ukryte zagrożenia.

Twierdzi się, że John Walker zakodował pierwszego Trojana w 1975 roku. Jego trojan, nazwany PERVADE, tworzył dodatkowe kopie gry o nazwie ANIMAL, aby ułatwić innym użytkownikom znalezienie tego oprogramowania. Chociaż model ten nie był z natury złośliwy, został później skopiowany przez cyberprzestępców w celu wyrządzenia rzeczywistych szkód.

Jeden z pierwszych przykładów złośliwego trojana pochodzi z 1989 roku. Programista komputerowy rozesłał dyskietki do uczestników konferencji medycznej wraz z listami wyjaśniającymi, że dyskietka zawiera informacje o trwającej epidemii AIDS. Otwarcie pliku powodowało wyświetlenie ofiarom nieszkodliwej ankiety. Jednak po 90-krotnym ponownym uruchomieniu urządzenia, które miało kontakt z dyskiem, cały dysk twardy był szyfrowany, co skutkowało utratą danych. Pojawił się również komunikat nakazujący ofiarom wysłanie gotówki na wskazany adres w celu odzyskania plików.

To doskonały przykład trojana. Plik wydawał się całkowicie legalny przez dłuższy czas, ale zawierał ukryty kod ransomware. Wiele przyszłych trojanów zastosowało podobne strategie.

Od tego czasu trojany okazały się bardzo skuteczną metodą rozprzestrzeniania wszelkiego rodzaju złośliwego oprogramowania. Występują one na wszelkiego rodzaju urządzeniach, a szczególnie powszechnym problemem są aplikacje mobilne, które na pierwszy rzut oka wydają się legalne; xHelper, trojan atakujący system Android, w ciągu pierwszych siedmiu miesięcy infekował około 131 urządzeń dziennie. Podczas gdy trojany atakujące użytkowników iOS powodują mniej szkód niż ich odpowiedniki na Androida, iPhone'y nie są odporne na tego rodzaju zagrożenia.

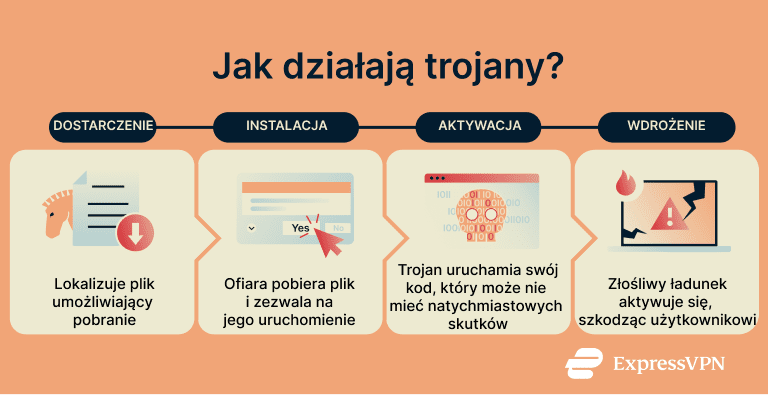

Jak działają trojany?

Cyberprzestępcy rozprowadzają Trojany różnymi metodami, począwszy od udostępniania plików na stronach internetowych, przez media społecznościowe i SMS-y.

Cyberprzestępcy rozprowadzają Trojany różnymi metodami, począwszy od udostępniania plików na stronach internetowych, przez media społecznościowe i SMS-y.

Aby nakłonić użytkowników do pobrania i zainstalowania trojanów, cyberprzestępcy stosują taktyki socjotechniczne. Socjotechnika to szeroki zestaw praktyk, które wykorzystują ludzkie emocje, aby skłonić ludzi do pochopnego działania. Strach i chciwość są często wykorzystywane wraz z wezwaniami do natychmiastowego działania.

Gdy ofiara zainstaluje złośliwe oprogramowanie, dalszy przebieg wydarzeń zależy od tego, do jakich celów dany trojan został stworzony. Może natychmiast przejąć zdalną kontrolę nad urządzeniem, dyskretnie Cię szpiegować lub ukraść poufne informacje. Alternatywnie, urządzenie może działać normalnie, aż do upływu określonego czasu lub podjęcia określonego działania.

Długoterminowe konsekwencje infekcji trojanami

Zakażenia trojanami mogą mieć szereg długoterminowych konsekwencji, od jednorazowych strat finansowych po kradzież tożsamości. Trojany zdalnego dostępu (RAT) mogą dać cyberprzestępcy pełną kontrolę nad urządzeniem użytkownika bez wiedzy ofiary przez miesiące lub lata. Dane osobowe pozyskane za pomocą trojanów i opublikowane w Darknetie mogą prześladować ofiarę do końca życia. Podobnie dane zniszczone przez trojana mogą okazać się nie do odzyskania, co może skutkować utratą miesięcy lub lat pracy.

Jak trojany rozprzestrzeniają się między urządzeniami

Trojany opierają się na oszustwie – cyberprzestępcy stosują różnorodne techniki, aby przekonać użytkowników do pobrania, uruchomienia i pozostawienia złośliwego oprogramowania na swoich urządzeniach. Zanim przejdziemy do szczegółów, warto zwrócić uwagę na ogólną taktykę socjotechniczną, która przekonywała ludzi do pobierania plików.

Wykorzystywanie psychologii człowieka do rozprzestrzeniania trojanów często wiąże się z:

- Żerowanie na ciekawości: często stosowaną taktyką jest wysuwanie skandalicznych twierdzeń lub obietnic w zamian za udostępnienie poszukiwanych informacji. Silne pragnienie nauczenia się czegoś może sprawić, że ludzie tracą czujność.

- Podszywanie się pod znane osoby lub firmy: Podobnie jak trojany naśladują legalne oprogramowanie, tak osoby rozpowszechniające trojany często podszywają się pod znane osoby i firmy. Na przykład wiadomość rzekomo pochodząca od operatora komórkowego może zawierać fałszywy rachunek lub obietnicę zniżki w zamian za pobranie nowej aplikacji, która w rzeczywistości jest trojanem służącym do szpiegowania użytkownika.

- Korzystanie z czyjegoś naruszonego konta: cyberprzestępcy często używają zhakowanych kont, aby wyrządzić dalsze szkody. Jeśli znajomy lub współpracownik doświadczył włamania się na jedno ze swoich kont, może wysyłać Ci wiadomości, które próbują przekonać Cię do pobrania trojana.

- Wykorzystywanie chciwości: trojany są często rozpowszechniane poprzez obietnicę bezpłatnego udostępnienia czegoś, co zazwyczaj jest drogie. Korzystając z różnych platform, cyberprzestępcy oferują gotówkę, lukratywną pracę lub darmowe oprogramowanie i media, aby przekonać użytkowników do pobrania złośliwego oprogramowania.

- Wykorzystywanie fałszywego poczucia pilności: Zazwyczaj w połączeniu z powyższymi strategiami oszuści często wysyłają wiadomości, w których domagają się podjęcia natychmiastowych działań. Naciskając na cele, aby działały szybko, oszuści mogą przekonać ludzi do robienia rzeczy, których w przeciwnym razie by nie zrobili.

Stosując powyższą taktykę, cyberprzestępcy używają wielu platform do rozprzestrzeniania trojanów.

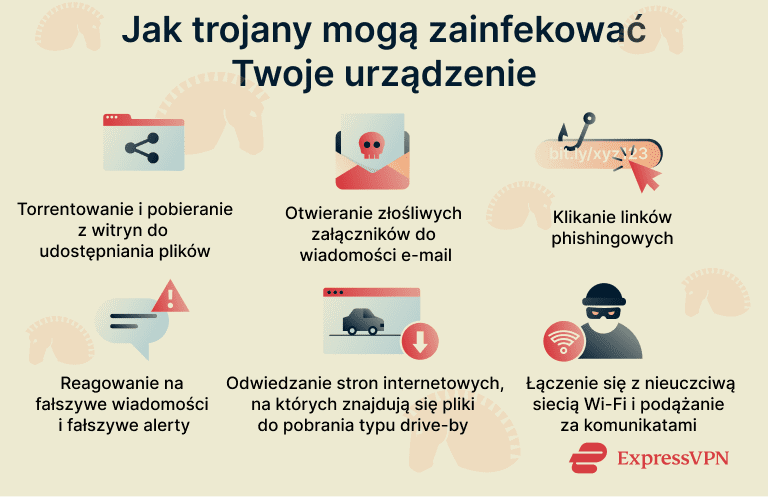

Witryny do udostępniania plików i torrenty

Użytkownicy Internetu poszukujący darmowych wersji płatnych aplikacji, programów i plików multimedialnych często korzystają z serwisów do udostępniania plików, w których roi się od trojanów. Dzieje się tak również na legalnych platformach. Na przykład trojany rozprzestrzeniają się na Telegramie i Discordzie często podszywając się pod darmowe gry i filmy.

Administratorzy tych stron i kanałów nie zawsze mogą skanować przesłane pliki pod kątem złośliwego kodu, co pozwala cyberprzestępcom na swobodne przesyłanie trojanów. Witryny, w których brakuje odpowiedniej moderacji, mogą nigdy nie usunąć tych plików.

Załączniki do wiadomości e-mail i linki phishingowe

Cyberprzestępcy mogą wysyłać trojany jako załączniki do wiadomości e-mail lub rozsyłać linki do stron zawierających złośliwe oprogramowanie przebrane za coś innego. Ponieważ aktorzy zagrożeń wiedzą, że ludzie rzadziej otwierają e-maile i linki od nieznanego nadawcy, często uciekają się do podszywania się pod osoby publiczne i legalne firmy.

Fałszywe wiadomości i fałszywe alerty

Złośliwe alerty na stronach internetowych mogą być wykorzystywane do rozprzestrzeniania trojanów. Te wyskakujące okienka są zaprojektowane tak, aby wyglądały, jak powiadomienia systemowe lub okna komunikatów na popularnych platformach. Zwykle informują, że coś wygrałeś lub że Twoje urządzenie zostało zhakowane (znane jako atak typu scareware). W każdym przypadku powiadomienia te będą zazwyczaj zawierać link do strony, na której można pobrać trojana udającego program antywirusowy lub darmowy program.

Zainfekowane strony internetowe i pliki do pobrania

Trojan może być również dostarczany w formie pobrań typu „drive-by" – plików, które pobierają się bez konieczności kliknięcia przez użytkownika przycisku pobierania lub wykonania podobnej czynności. Osoby stanowiące zagrożenie mogą rozpowszechniać pliki pobierane automatycznie na stronach internetowych, które kontrolują, w tym na legalnych witrynach, które zostały przejęte.

Najlepiej traktować każdy plik, który pobiera się bez Twojej zgody, jako podejrzany, niezależnie od tego, jak renomowana jest odwiedzana witryna.

Zhakowane i złośliwe sieci Wi-Fi

Wiadomo, że cyberprzestępcy tworzą złośliwe sieci w celu rozprzestrzeniania trojanów i innych zagrożeń. Na przykład wiele publicznych sieci Wi-Fi bez hasła wymaga od użytkowników odwiedzenia strony autoryzacji portalu captive przed uzyskaniem dostępu do Internetu. Zazwyczaj są one całkowicie bezpieczne, ale cyberprzestępcy mogą stworzyć stronę, która przekierowuje użytkowników na witrynę, gdzie muszą pobrać plik, aby uzyskać dostęp do Internetu. Potencjalnie może to być metoda dystrybucji trojanów.

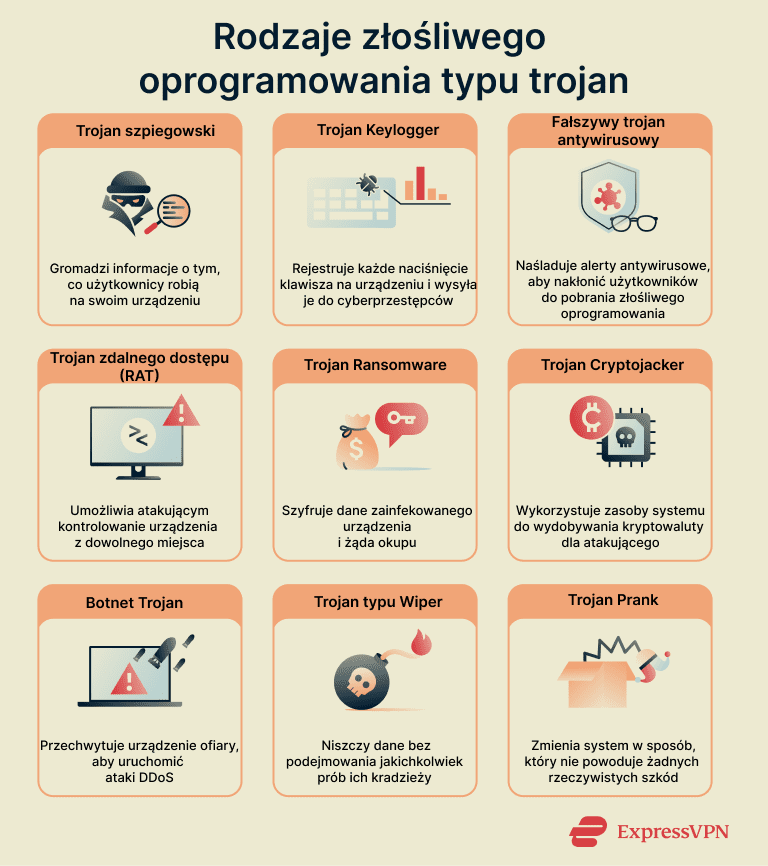

Rodzaje złośliwego oprogramowania typu trojan

Chociaż wszystkie trojany podszywają się pod bezpieczne pliki i programy, charakter rzeczywistego zagrożenia, jakie stwarzają, jest dość zróżnicowany. Oto niektóre z popularnych typów trojanów pojawiających się obecnie:

Chociaż wszystkie trojany podszywają się pod bezpieczne pliki i programy, charakter rzeczywistego zagrożenia, jakie stwarzają, jest dość zróżnicowany. Oto niektóre z popularnych typów trojanów pojawiających się obecnie:

- Trojany szpiegowskie: cyberprzestępcy używają oprogramowania szpiegującego do rejestrowania aktywności użytkowników, robienia zrzutów ekranu, zbierania e-maili i monitorowania aktywności przeglądania.

- Keyloggery: niebezpieczny rodzaj oprogramowania szpiegującego, keyloggery zbierają wszystko, co zostało wpisane do klawiatury zainfekowanego urządzenia i zwykle wysyłają dane do cyberprzestępcy.

- Trojany udające programy antywirusowe: te trojany żerują na strachu, naśladując legalne alerty antywirusowe, ostrzegając użytkowników o zagrożeniu, które rzekomo już znajduje się na ich urządzeniu. Użytkownicy zostają poproszeni o pobranie fałszywego programu antywirusowego.

- Trojan typu RAT (Remote Access Trojan): Atakujący wykorzystują trojany typu RAT do przejęcia kontroli nad urządzeniem ofiary z dowolnego miejsca, o ile tylko jest ono podłączone do Internetu. Mogą zmieniać ustawienia urządzenia (np. wyłączać program antywirusowy), modyfikować pliki i instalować dodatkowe złośliwe oprogramowanie.

- Trojany ransomware: często aktywowane długo po zainstalowaniu złośliwego oprogramowania, trojany ransomware blokują dane na urządzeniu. Aby odzyskać kontrolę nad swoimi danymi, ofiary są proszone o uiszczenie opłaty na rzecz strony odpowiedzialnej.

- Trojany typu cryptojacker: Cryptojackery przejmują kontrolę nad zasobami obliczeniowymi urządzenia w celu wydobywania kryptowaluty, która następnie trafia do portfela cyberprzestępcy.

- Trojany typu botnet: Wykorzystując możliwości sieciowe urządzenia, trojany typu botnet wciągają komputery ofiar do sieci zainfekowanych urządzeń. Cyberprzestępcy używają botnetów do przeprowadzania rozproszonych ataków typu odmowa usługi (DDoS) i innych nielegalnych działań, więc trojan może doprowadzić do tego, że Twoje urządzenie zostanie użyte do zaatakowania niepowiązanej ofiary.

- Trojany typu „wiper": Trojany typu „wiper" służą wyłącznie do usuwania kluczowych danych z systemu, nie próbując przy tym niczego wykraść. Mogą być używane do sabotażu, przymusu lub wandalizmu.

- Trojan-żart: niektóre trojany naśladują legalne oprogramowanie, ale nie uszkadzają urządzenia ani nie szpiegują celu. Często po prostu wprowadzają proste zmiany wizualne w urządzeniu. Choć potencjalnie irytujące, trojany te są stosunkowo nieszkodliwe.

Oznaki zakażenia trojanem

Objawy zakażenia trojanem są podobne do sygnałów ostrzegawczych związanych z innymi rodzajami złośliwego oprogramowania. Ponieważ trojany mogą mieć wiele różnych skutków, istnieje wiele możliwych objawów, na które należy zwrócić uwagę.

Kluczowe oznaki na Twoim urządzeniu

- Niska wydajność i awarie: Złośliwe oprogramowanie zużywa zasoby systemowe, a każde urządzenie dysponuje ograniczoną ilością pamięci RAM. Może to prowadzić do spowolnienia ogólnej wydajności i słabych czasów reakcji podczas korzystania z normalnych aplikacji.

- Nietypowe wyskakujące okienka lub programy: trojany mogą powodować pojawianie się nietypowych programów, lub wyskakujących okienek na urządzeniu. Uważaj na wszystko, czego nie rozpoznajesz i zachowaj szczególną ostrożność w przypadku powiadomień wymagających podjęcia natychmiastowych działań.

- Wyłączone narzędzia bezpieczeństwa: niektóre konie trojańskie mogą wyłączyć oprogramowanie zabezpieczające urządzenia w celu przeprowadzenia dodatkowych ataków. Jeśli zauważysz, że program Windows Defender lub podobne narzędzie zostało wyłączone, przyczyną może być trojan.

- Dziwne efekty przeglądarki: konie trojańskie często zakłócają działanie przeglądarek. Jeśli doświadczasz przekierowań do stron internetowych, których nie zamierzałeś odwiedzać, lub zauważasz nowe paski narzędzi, lub rozszerzenia, których nie zainstalowałeś, może to być dzieło trojana.

Jak wykryć i usunąć zakażenie trojanem

Jeśli zauważysz którykolwiek z powyższych objawów lub z jakiegokolwiek innego powodu podejrzewasz, że masz w komputerze trojana, musisz sprawdzić, z czym dokładnie masz do czynienia.

Korzystanie ze skanerów złośliwego oprogramowania

Pobierz zaufany program antywirusowy lub skorzystaj z wbudowanego narzędzia bezpieczeństwa swojego urządzenia. Po upewnieniu się, że oprogramowanie jest aktualne, uruchom pełne skanowanie. Możesz uruchomić skanowanie w trybie awaryjnym i odłączyć się od Internetu, aby zapobiec ingerencji potencjalnego trojana typu RAT w próbę usunięcia zagrożenia.

Jeśli skaner wykryje jakiekolwiek złośliwe oprogramowanie, zwykle dostarczy informacji o charakterze złośliwego oprogramowania. Może zidentyfikować winowajcę jako trojana. Ale cokolwiek znajdzie, postępuj zgodnie z zaleceniem oprogramowania, aby poddać je kwarantannie i usunąć zagrożenie.

Monitorowanie wydajności systemu

Monitorowanie nietypowej aktywności może ujawnić trojana. Metoda ta jest mniej skuteczna wobec trojanów zaprojektowanych tak, aby pozostały w stanie uśpienia.

Większość systemów operacyjnych ma wbudowane narzędzia do monitorowania wydajności i aktywnych procesów. Na komputerach z systemem Windows naciśnij jednocześnie klawisze Ctrl + Alt + Delete, a następnie wybierz Menedżer zadań. Jeśli korzystasz z komputera Mac, wyszukaj i otwórz Monitor aktywności, aby wyświetlić listę aktywnych procesów.

Najlepiej wykonać te kroki, gdy nie masz otwartych innych programów. Sprawdź listę i poszukaj wszystkiego, co wygląda podejrzanie, zwracając szczególną uwagę na procesy, które wykorzystują dużo zasobów. Jeśli znajdziesz coś niezwykłego, może to być związane z trojanem. Wyszukaj nazwę wszystkiego, co uznałeś za podejrzane, i sprawdź, czy uda Ci się znaleźć więcej informacji.

Sprawdzanie zainstalowanych programów

Przejrzyj listę zainstalowanych programów na swoim urządzeniu pod kątem wszystkiego, czego nie rozpoznajesz. Jeśli znajdziesz coś podejrzanego, odinstaluj to. Użytkownicy mobilni powinni przejrzeć listę zainstalowanych aplikacji. Zarówno Android, jak i iOS umożliwiają użytkownikom przeglądanie list aplikacji filtrowanych według uprawnień, które mają, co jest przydatne, jeśli uważasz, że możesz mieć trojana. Szukaj podejrzanych aplikacji z potencjalnie niebezpiecznymi uprawnieniami, takimi jak dostęp do SMS-ów/połączeń, usługi lokalizacyjne, usługi dostępności i uprawnienia administratora.

Niezależnie od tego, z jakiego urządzenia korzystasz, spróbuj ręcznie odinstalować dowolną aplikację lub program, który został zidentyfikowany jako podejrzany. Możesz potrzebować dodatkowych narzędzi, aby wyeliminować zagrożenie, ale podstawowe trojany można usunąć po prostu poprzez ich odinstalowanie.

Monitorowanie aktywności sieci

Obserwowanie ruchu w sieci może pomóc w wykrywaniu trojanów i innego złośliwego oprogramowania. Nietypowe skoki wykorzystania danych, połączenia z nieznanymi adresami IP lub nieoczekiwany ruch wychodzący mogą wskazywać, że trojan wysyła informacje z Twojego urządzenia lub komunikuje się ze zdalnym serwerem.

Aktywność sieci można monitorować za pomocą wbudowanych narzędzi, takich jak Resource Monitor w systemie Windows i zakładka Network w Activity Monitor na Macu, do których można uzyskać dostęp za pomocą prostego wyszukiwania urządzeń.

Zwróć uwagę na procesy zużywające niezwykle dużą przepustowość lub tworzące częste połączenia zewnętrzne. Regularne sprawdzanie aktywności w sieci może ostrzec o ukrytych zagrożeniach, które w przeciwnym razie mogą pozostać niezauważone.

Strategie zapobiegania trojanom

Trojany polegają na oszustwie i mogą wykonywać szeroką gamę ataków. Aby zachować bezpieczeństwo, najlepiej jest znać popularne strategie stosowane przez cyberprzestępców i miejsca, w których trojany są powszechnie dystrybuowane, chronić się oprogramowaniem zabezpieczającym i stosować praktyki, które zmniejszają poziom ryzyka.

Praktyki w zakresie cyberbezpieczeństwa

Aby jak najlepiej zabezpieczyć się przed trojanami i innymi zagrożeniami, należy zastosować kilka praktyk.

Aktualizowanie oprogramowania

Regularna aktualizacja systemu operacyjnego urządzenia i wszystkich programów jest niezbędną praktyką cyberbezpieczeństwa, która sprawi, że będziesz mniej podatny na trojany i inne zagrożenia. Cyberprzestępcy często wykorzystują luki w przestarzałym oprogramowaniu, aby dostarczać złośliwe oprogramowanie, więc utrzymywanie wszystkiego na bieżąco wypełnia te luki w zabezpieczeniach. Od systemu operacyjnego po przeglądarkę, program antywirusowy i wirtualną sieć prywatną (VPN) - instaluj aktualizacje, gdy tylko będą dostępne.

Używanie silnych haseł

Trojan typu keylogger może złamać nawet najsilniejsze hasła, ale stosowanie silnych haseł to ważny krok w kierunku ochrony wszystkich Twoich kont. Hasła powinny być długie i zawierać kombinację cyfr, liter i symboli. Używanie losowych ciągów znaków to świetna strategia bezpieczeństwa haseł, a generator haseł może pomóc w tworzeniu złożonych, bezpiecznych haseł dla wszystkich kont.

Dla dodatkowej wygody i bezpieczeństwa menedżer haseł, taki jak ExpressKeys, może bezpiecznie generować, przechowywać i automatycznie uzupełniać złożone hasła na urządzeniach. Zmniejsza to ryzyko ponownego użycia haseł lub narażenia ich na złośliwe oprogramowanie.

Najlepiej jest również łączyć silne hasła z uwierzytelnianiem dwuskładnikowym (2FA). Oznacza to, że nawet jeśli trojan złamie jedno z Twoich haseł, napastnicy napotykają inną barierę, zanim będą mogli uzyskać dostęp do Twoich kont.

Bezpieczne nawyki przeglądania

Ponieważ trojany są rozpowszechniane głównie online, należy zachować szczególną ostrożność podczas przeglądania.

Unikanie wiadomości phishingowych

Zachowanie ostrożności przy korzystaniu z poczty elektronicznej ma kluczowe znaczenie. Zawsze dwukrotnie lub trzykrotnie sprawdź adres nadawcy przed otwarciem załączników, lub kliknięciem linków i zweryfikuj nieoczekiwane e-maile od kontaktów za pośrednictwem alternatywnych kanałów, takich jak rozmowa telefoniczna. Umiejętność rozpoznawania prób phishingu jest ważną umiejętnością każdego użytkownika Internetu.

Identyfikacja złośliwych linków

Unikaj odwiedzania złośliwych stron internetowych, trzymaj się z dala od dostawców darmowego oprogramowania i bądź bardzo ostrożny, jeśli zamierzasz torrentować pliki. Użytkownicy ExpressVPN mogą korzystać z zaawansowanych narzędzi zabezpieczających, aby zapewnić sobie dodatkową ochronę przed różnorodnymi zagrożeniami internetowymi. Funkcje różnią się w zależności od planu, ale ExpressVPN może blokować reklamy, niebezpieczne domeny i nie tylko.

Szkolenie uświadamiające w zakresie cyberbezpieczeństwa

Firmy, które przetwarzają poufne dane, mogą rozważyć zainwestowanie w szkolenie w zakresie świadomości bezpieczeństwa cybernetycznego. Dzięki temu można zdobyć aktualną wiedzę na temat obecnych zagrożeń, nauczyć się strategii rozpoznawania podejrzanych działań oraz utrwalić nawyki, które minimalizują ryzyko zainfekowania komputerów trojanami.

Przykłady ataków trojańskich w świecie rzeczywistym

W przeciwieństwie do mitycznego drewnianego konia, trojany komputerowe są realnym zagrożeniem, które dotyka indywidualnych użytkowników, duże korporacje i rządy. Poniższa tabela przedstawia kluczowe szczegóły kilku znaczących ataków trojańskich.

| Rok | Trojan | Główny cel | Wykonana groźba | Wpływ |

| 1989 | Informacje o AIDS | Pliki komputerowe | Ransomware | Żądał 189 dolarów za każdą ofiarę, płatnych pocztą, za odblokowanie |

| 2007 | Zeus (znany również jako Zbot) | Informacje finansowe | Kejlogger, program przechwytujący dane z formularzy, wstrzykiwanie treści w sieci, botnet | Model „złośliwego oprogramowania jako usługi" (MaaS); warianty takie jak GameOver Zeus spowodowały straty szacowane na ponad 100 milionów dolarów |

| 2007 | Qakbot (znany również jako Qbot lub Pinkslipbot) | Informacje finansowe | Keylogger, program zbierający adresy e-mail, botnet, oprogramowanie ransomware i nie tylko | Działa od ponad dekady, zapłacono nawet 54 mln euro okupu |

| 2013 | CryptoLocker | Pliki komputerowe | Ransomware | Jedna z pierwszych głośnych fal ataków ransomware, w ramach których wypłacono okupy o łącznej wartości ponad 27 milionów dolarów |

| 2014 | Dyre (lub Dyreza lub Dyranges) | Informacje finansowe | Keylogger i iniekcje do przeglądarki | Złośliwe oprogramowanie bankowości korporacyjnej; globalne straty szacowane w miliardach |

| 2016 | Triada | Informacje finansowe | Dostęp przez tylne drzwi, krypto-clipper | Ponad 264 000 dolarów w kryptowalutach; pozostaje zagrożeniem |

| 2022 | ANOM | Podejrzani o popełnienie przestępstwa | Honeypot | Ponad 500 aresztowań na całym świecie dokonanych przez organy ścigania |

Często zadawane pytania: Często zadawane pytania dotyczące trojanów

Jak działa wirus typu trojan?

Trojany nie są wirusami, ale raczej odrębnym rodzajem złośliwego oprogramowania, które wykorzystuje oszustwo do infiltracji urządzeń, podszywając się pod legalne oprogramowanie lub pliki. Po zainstalowaniu programy te mogą wykonywać różne ataki w zależności od charakteru konkretnego trojana. Możliwe skutki to kradzież danych osobowych, długotrwała inwigilacja, żądanie okupu za pliki oraz przejęcie urządzenia w celu wydobywania kryptowalut lub wykorzystania go w botnecie.

Skąd mam wiedzieć, czy mam trojana na swoim urządzeniu?

Wykrycie trojana wymaga zeskanowania urządzenia za pomocą aktualnego, renomowanego oprogramowania antymalware. Być może udałoby się to zrobić ręcznie, ale nie zawsze jest to skuteczne lub możliwe. Z kolei oprogramowanie antywirusowe analizuje katalogi i procesy systemowe w celu identyfikacji złośliwego kodu i nieautoryzowanych programów.

Jak mogę usunąć trojana na stałe?

W wielu przypadkach możesz usunąć trojana na stałe, korzystając z aktualnego oprogramowania antywirusowego. W ostateczności możesz rozważyć przywrócenie ustawień fabrycznych urządzenia, aby pozbyć się trojanów, ale spowoduje to utratę wszystkich danych i naraża na ryzyko ponownej instalacji zainfekowanych plików z kopii zapasowej.

Jakie są konsekwencje infekcji trojanem?

Zakażenia trojanem mogą prowadzić do wielu negatywnych skutków, w zależności od charakteru konkretnego zagrożenia. Należą do nich wycieki poufnych danych, straty finansowe i kradzież tożsamości. Trojany oddają również Twój komputer pod kontrolę atakującego, na przykład do wykorzystania w botnecie do wdrażania rozproszonych ataków typu „odmowa usługi" (DDoS).

Czy wirusy trojańskie mogą infekować urządzenia mobilne?

Trojany mogą infekować urządzenia mobilne, takie jak smartfony z systemem iOS i Android. Trojany dla urządzeń mobilnych częściej występują na systemie Android, podczas gdy urządzenia z systemem iOS są lepiej chronione dzięki zamkniętej strukturze ekosystemu Apple. Niezależnie od tego, aplikacje, które fałszywie przedstawiają swój prawdziwy cel, mogą potencjalnie znaleźć się zarówno w App Store firmy Apple, jak i w sklepie Google Play.

Zrób pierwszy krok, aby chronić się online. Wypróbuj ExpressVPN bez ryzyka.

Pobierz ExpressVPN