AES şifreleme nedir?

Şifreleme söz konusu olduğunda, Gelişmiş Şifreleme Standardı (AES) rakipsizdir. Hız, güç ve etkisi bakımından meşhur olan, ABD ve diğer ülkeler tarafından tercih edilen AES günümüzün lider şifreleme teknolojisi olarak öne çıkıyor.

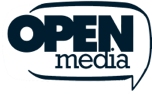

Güvenli Wi-Fi bağlantıları, e-posta platformları, anlık mesajlaşma uygulamaları, bulut depolama servisleri ve VPN’ler gibi birçok alanda kullanılan AES standardını muhtemelen duymuşsunuzdur. Duymadıysanız bile mutlaka kullanıyor olmalısınız. Ancak AES nedir, nasıl çalışır ve diğer şifreleme türlerinden farkı nedir gibi soruların cevaplarını bilmiyor olabilirsiniz.

Bu rehberde, AES ne demek, nasıl çalışır, nerede kullanılır ve gelecekte bu algoritmayı neler bekliyor gibi konularda size yol göstereceğiz.

AES algoritmasına hızlı bir bakış

Yukarıda da değinildiği gibi AES açılımı Advanced Encryption Standard (Gelişmiş Şifreleme Standardı). Simetrik bir blok şifreleme algoritması olan AES düz metni şifreli metne dönüştürmek ve hem depolanan hem de iletim halindeki verileri güvence altına almak için kullanılır.

AES, Belçikalı kriptograflar Joan Daemen ve Vincent Rijmen tarafından geliştirilen Rijndael şifresine dayanır. 1998 yılında yayınlanan bu araştırma, 2001 yılında ise ABD Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) tarafından resmi olarak standart haline getirildi.

O günden bu yana AES, dünya genelinde hükümetler, işletmeler ve siber güvenlik uzmanları için tercih edilen standart şifreleme yöntemi haline geldi. Bu süreçte, daha güçlü kriptografik yapısı ve farklı teknolojik alanlarda kullanılabilmesini sağlayan esnekliği sayesinde, Veri Şifreleme Standardı (DES) gibi eski standartların yerini aldı.

O günden bu yana AES, dünya genelinde hükümetler, işletmeler ve siber güvenlik uzmanları için tercih edilen standart şifreleme yöntemi haline geldi. Bu süreçte, daha güçlü kriptografik yapısı ve farklı teknolojik alanlarda kullanılabilmesini sağlayan esnekliği sayesinde, Veri Şifreleme Standardı (DES) gibi eski standartların yerini aldı.

AES şifreleme nasıl çalışır

Basitçe ifade etmek gerekirse, AES düz metni bloklara ayırır ve bu bloklara gizli bir anahtar kullanarak birden fazla yerine koyma ve yer değiştirme işlemi uygular. Burada önemli bir nokta şudur: AES’te anahtar algoritmanın kendisinden gelmez; kullanıcı ya da sistem tarafından ayrı olarak seçilir veya rastgele sayı üreteciyle oluşturulur. Bu anahtar, şifreleme sürecini yönlendiren tur anahtarlarına genişletilir. Şifreli metni çözmek ve orijinal veriye ulaşmak için de aynı anahtar gereklidir.

Şimdi AES şifreleme sürecinin temel özelliklerine daha yakından bakalım:

Simetrik anahtar yapısı

Şifreleme algoritmaları simetrik ve asimetrik olmak üzere ikiye ayrılır.Simetrik sistemler, hem şifreleme hem deşifre için aynı anahtarı kullanır. Asimetrik sistemler ise iki ayrı anahtar kullanır: biri açık anahtar (şifreleme için), diğeri özel anahtar (şifre çözme için).

AES simetrik bir algoritmadır; yani şifreleme sürecinin her iki tarafında da aynı anahtar kullanılır.

Blok boyutu ve anahtar uzunlukları

AES bir blok şifreleme algoritmasıdır. Veriyi 128 bitlik bloklara böler ve her bloğu, aynı şifreleme anahtarıyla ayrı ayrı şifreler. Her 128 bitlik veri bloğu, 4x4’lük bir matris şeklinde düzenlenir ve bu matrisin her hücresi 8 bit (yani 1 bayt) veri içerir.

Blok boyutu her zaman aynı olsa da, AES’te kullanılan şifreleme anahtarının uzunluğu değişebilir. Üç farklı anahtar boyutu vardır. Bunları şu şekilde özetleyebiliriz:

- 128 bit: En küçük anahtar boyutudur ve 10 tur şifreleme içerir. Üç anahtar uzunluğu arasında en küçük ve teknik açıdan en az güvenli olanıdır. Yine de 340 undesilyondan fazla anahtar kombinasyonuna sahip olduğundan, kırılması yine de son derece zordur. (Bu sayı, Dünya’daki kum tanelerinin sayısının bir milyar trilyon trilyon katıdır).

- 192 bit: 192 bit anahtarlar 12 tur şifreleme içerir ve daha da fazla olası anahtar kombinasyonuna sahiptir, bu da onları 128 bit anahtarlardan daha güçlü kılar. 256 bit anahtarların güvenliği ile 128 bit anahtarların hızı arasında dengeli bir yaklaşım sunarlar.

- 256 bit: 256 bit anahtarlar en güvenli olanlardır ve en yüksek güvenlik standartlarını gerektiren uygulamalarda kullanılır. Bu anahtarlar toplamda 14 şifreleme turu içerir ve genellikle 128 bit AES anahtarlarının geleneksel tehditlere karşı sunduğu güvenliğin yanı sıra gelecekteki kuantum tehditlerine karşı da güvenli olarak kabul edilirler.

Anahtar dizileri ve turların açıklaması

Daha önce de değinildiği gibi; AES, düz metin şeklindeki verilerin birden fazla kez ya da ‘tur’ şifrelenmesi içerir. Her tur dört dönüşümden oluşur:

- SubBytes: Bloktaki her bayt, önceden belirlenmiş bir değiştirme kutusunda (S-box) kendisine karşılık gelen baytla değiştirilir. Değiştirme tipi şifrelemenin bir örneğidir.

- ShiftRows: Her satırdaki baytlar sola kaydırılır. Verileri değiştirmek yerine yerlerini değiştirdiği için permütasyon şifrelemesinin bir örneğidir.

- MixColumns: Dörtlü ızgaranın sütunları, her sütuna uygulanan bir matematiksel işlemle tekrar karıştırılır. Bir diğer permütasyon şifrelemesi türüdür.

- AddRoundKey: Son olarak, yeni veri bloğu, anahtar dizisinden türetilen bir tur anahtarı ile birleştirilir.

Her tur, tek bir ana şifreleme anahtarından türetilen benzersiz bir tur anahtarı gerektirir. Anahtar çizelgesi, esasen gerekli tur anahtarlarını üreten AES algoritmasının bir parçasıdır.

AES şifreleme niçin kullanılır?

AES, çok sayıda uygulama ve sektörde hassas dijital verilerin şifrelenmesi konusunda küresel bir standarttır. Sayısız uygulama alanı arasında şunlar yer alır:

- Wi-Fi güvenliği: AES, Wi-Fi ağları üzerinden aktarılan verileri korumak amacıyla Wi-Fi Protected Access 2 (WPA2) ve WPA3 gibi modern Wi-Fi güvenlik protokollerinde kullanılan fiili şifreleme algoritmasıdır. Wi-Fi üzerinden internete erişirken yetkisiz kullanıcıların trafiğinizi görüntüleyip erişmesini engeller.

- E-posta ve anlık mesajlaşma uygulamaları: Gmail, WhatsApp ve Signal gibi birçok popüler e-posta sağlayıcısı ve mesajlaşma uygulaması, mesajlarınızı korumak için AES şifrelemesini kullanır, böylece içeriği yalnızca iletişim kurduğunuz kişi ve siz okuyabilirsiniz.

- Uygulama ve site girişlerinin güvenliği: AES, bankacılık platformları veya sosyal medya siteleri gibi çevrimiçi hizmetlere bağlanırken giriş bilgilerini ve diğer hassas verileri şifrelemek için Transport Layer Security (TLS) içinde kullanılır.

- VPN bağlantıları: ExpressVPN’in Lightway protokolü gibi en popüler ve etkili VPN protokolleri kullanıcılara en güvenli ve en gizli çevrimiçi deneyimleri sunmak için genellikle 256 bit anahtarlar kullanarak AES şifrelemesine dayanır.

- Bulut depolama: Bulut depolama platformları, kullanıcıların çeşitli dosya ve verilerini korumak için genellikle AES şifrelemesini kullanır ve verilerin özel cihazların dışında depolandığında bile güvende kalmasına yardımcı olur.

- Parola yöneticileri: ExpressKeys gibi parola yöneticileri, tüm parolalarınızın ve kredi kartı numarası gibi diğer hassas bilgilerinizi sakladığınız kasayı korumak için AES şifrelemesini kullanır.

AES çalışma modları: CBC vs. GCM

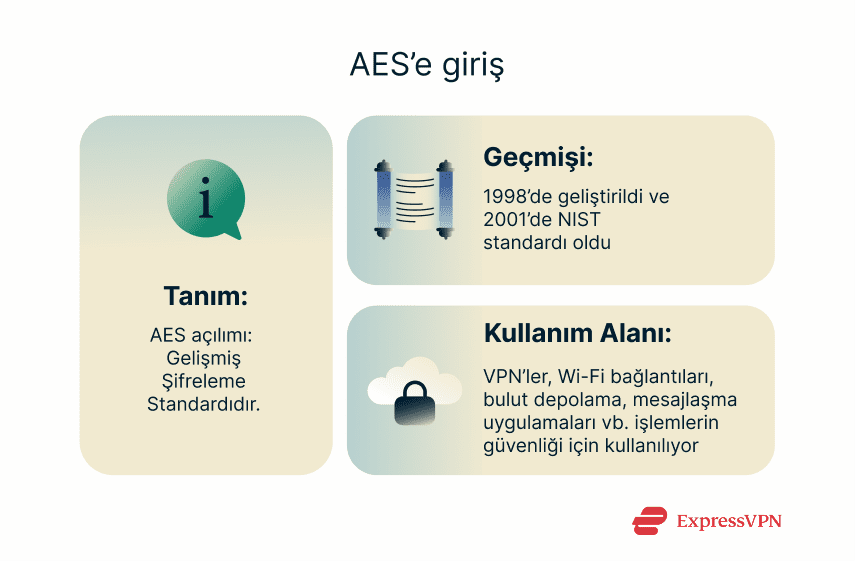

AES çeşitli çalışma modları aracılığıyla uygulanabilir. Bunların her biri verileri şifrelemek veya deşifre etmek için kendine özgü yöntemlere sahiptir. En yaygın çalışma modları CBC ve GCM’dir. Şimdi bu iki modu karşılaştırmalı olarak ele alalım.

AES-CBC nedir?

CBC ifadesinin açılımı "şifre bloğu zincirleme” anlamına gelir. Bu yöntem, şifrelemeden önce her veri bloğu üzerinde XOR adı verilen bir işlemin uygulanmasını içerir. CBC ayrıca, ilk bloğun benzersiz olmasını sağlamak için rastgele bir Başlatma Vektörü (IV) gerektirir. Bu, bloklar arasında bir bağımlılık unsuru getirir ve aynı düz metin bloklarının bile farklı ve birbirinden ayırt edilebilir şifreli metin blokları üretmesini sağlar.

Ancak, CBC sisteminin bazı sorunları vardır. Özellikle, her blok bir öncekine bağlı olduğundan şifreleme sırayla gerçekleşmelidir. Bu da işlemin daha verimli yöntemlere göre daha yavaş olabileceği ve daha fazla kaynak tüketebileceği anlamına gelir. Ayrıca, CBC'de yerleşik bir kimlik doğrulama sistemi yoktur.

AES-GCM nedir?

GCM, Galois/Counter Mode (Galois/Sayaç Modu) anlamına gelir. Galois alanı çarpımı ve blok şifreleme algoritmalarını akış şifreleme algoritmalarına dönüştüren sayaç çalışma yöntemini kullanır ve CBC’den oldukça farklı bir şekilde çalışır. Bu sayede blokları paralel olarak işler ve aynı anda birden fazla bloğu şifreleyebilir; bu da daha hızlı bir işlem sağlar.

GCM yöntemi ayrıca yerleşik bir kimlik doğrulama sistemine sahiptir, bu sayede verileri sadece karıştırmakla kalmaz, aynı zamanda bütünlüğünü ve gerçekliğini doğrular ve herhangi bir tahrifat belirtisini tespit eder.

Hangi mod daha güvenli?

CBC, rastgele bir IV ile kullanıldığında ve Hash-Based Message Authentication Code (HMAC) gibi bir kimlik doğrulama yöntemiyle eşleştirildiğinde güvenli kabul edilir. Ancak, GCM modern varsayılan yöntemdir: daha hızlıdır, yerleşik kimlik doğrulama sağlar ve dolgu oracle istismarları gibi yaygın saldırılara karşı daha dayanıklıdır.

AES hâlâ güvenli kabul ediliyor mu?

Tek kelimeyle söylemek gerekirse; evet. AES son derece güvenli kabul edilir; bu nedenle veri şifreleme alanında önde gelen standart olarak hâlâ yaygın bir şekilde kullanılmaktadır. Testler sonucunda, çeşitli kriptografik saldırılara karşı dayanıklı olduğu kanıtlanmıştır.

Bununla birlikte, mükemmel olduğunu söyleyemeyiz. Daha önce de değinildiği gibi, AES'in güvenliği genellikle şifreleme anahtarının güvenliğine bağlıdır. Anahtar herhangi bir şekilde ele geçirilirse, tüm sistem çöker ve yan kanal saldırıları ve sosyal mühendislik gibi belirli siber saldırılar, AES algoritmasındaki zayıflıkları ortaya çıkarabilir.

Brute force saldırıları ve bilinen saldırılar

Kaba kuvvet saldırısı olarak da adlandırılan brute force saldırısı, bir şifreleme algoritmasının tüm olası anahtar kombinasyonlarını tek tek denemeyi içerir. Bu şekilde, en sonunda doğru anahtarı bulmak amaçlanır. Teorik olarak kaba kuvvet saldırıları AES şifreleme anahtarlarını belki kırabilir, ancak özellikle 256 bit AES gibi büyük anahtar uzunluklarında o kadar fazla olasılık vardır ki, tüm kombinasyonları denemek süper bilgisayarlar için bile trilyonlarca yıl sürer.

Bu nedenle kaba kuvvet saldırıları AES için yalnızca çok düşük bir tehdit oluşturur ve aynı durum bilinen diğer saldırı yöntemlerinin birçoğu için de geçerlidir. Yıllar boyunca kriptograflar tarafından çeşitli teorik anahtar saldırıları önerilmiş ve yayımlanmıştır; ancak bunların ya pratikte uygulanabilir olmadığı ya da şifreyi kırmak için yine milyarlarca yıl gerektirdiği görülmüştür.

Yan kanal saldırıları ise biraz daha riskli olabilir. Bu saldırılar, başarılı bir kaba kuvvet saldırısı için gereken süreyi azaltmak amacıyla, şifreleme işlemi sırasında bilgisayardan sızan ipuçlarını toplamaya odaklanır. Ancak gerekli güvenlik önlemleri doğru şekilde uygulanmışsa, bu tür saldırıların başarılı olması da çok zordur.

AES şifreleme açısından en büyük risk ise insan hatası veya insanların başvurduğu zayıf koruma önlemleridir. Örneğin verilerinizi AES ile şifreleyebilirsiniz, ancak bunu kolay tahmin edilebilecek zayıf bir parola ile korursanız, şifreleme etkisiz hale gelir. Ayrıca siber suçlular keylogger (tuş kaydedici) yazılımlar ve sosyal mühendislik saldırıları kullanarak parolaları ele geçirip AES ile şifrelenmiş verilere erişim sağlayabilir.

AES ve kuantum tehditleri

Kuantum bilgisayarlar çağına yaklaşırken, birçok geleneksel şifreleme yöntemi tehdit altında olacak. Bunun nedeni, kuantum bilgisayarların klasik bilgisayarlardan tamamen farklı bir şekilde çalışması. Kuantum fiziği prensipleriyle çalışan bu sistemler, özellikle asimetrik anahtar kullanan modern şifreleme algoritmalarının büyük bölümünü kolayca kırabilecek potansiyele sahip.

Bununla birlikte, simetrik bir şifreleme sistemi olan AES’in kuantum saldırılarına karşı görece daha dayanıklı olduğunu söyleyebiliriz. Kuantum bilgisayarların AES’i kaba kuvvet (brute force) ile kırma hızının klasik bilgisayarlara göre yaklaşık iki kat daha yüksek olması beklense de bu süreç yine de son derece uzun bir zaman alacaktır.

AES ve RSA arasında ne fark var?

Rivest–Shamir–Adleman (RSA) veriyi şifrelemek için bir açık anahtar ve şifre çözmek için bir özel anahtar kullanan asimetrik bir şifreleme algoritmasıdır. Bu yönüyle, hem şifreleme hem de şifre çözme için tek bir anahtar kullanan AES’ten oldukça farklıdır.

RSA anahtar uzunlukları genellikle AES’tekilerden çok daha uzundur; bazıları 4000 bitin üzerindedir. RSA çoğunlukla güvenli veri iletimi ve anahtar değişim protokollerinde kullanılır. Ancak büyük veri setlerini şifrelemek uzun sürdüğü için genellikle küçük miktarda veri söz konusu olduğunda tercih edilir.

Özet: AES standardı 2025’te güvenilir mi?

Evet, AES özellikle 256 bit versiyonu ile 2025 yılında hâlâ güvenilir kabul edilir. Günümüzde kullanılan en güvenli şifreleme sistemlerinden biridir. Hükümetler, istihbarat kurumları ve önde gelen siber güvenlik uzmanları tarafından tercih edilen bu standartın, bilinen saldırı türlerinin çoğuna karşı dayanıklılığı kanıtlanmıştır. Kuantum bilgisayarlar çağında bile tehditlere direnç göstereceği tahmin edilmektedir

SSS: AES şifreleme konusunda en çok merak edilenler

AES şifreleme kırılabilir mi?

Evet. Advanced Encryption Standard (AES) şifreleme son derece güvenli olsa da bu standardı aşmanın yolları vardır. AES, kaba kuvvet saldırıları gibi çeşitli siber saldırı türlerine karşı oldukça dayanıklıdır; ancak AES’in güvenliği nihayetinde kriptografik anahtarın ne kadar iyi korunduğuna bağlıdır. Anahtar ele geçirilirse, şifrelenmiş veriler de aynı şekilde tehlikeye girer.

En güvenli AES anahtar uzunluğu hangisi?

256 bit anahtarlar en güvenli seçenekler olarak öne çıkıyor çünkü alternatiflere (128 bit ve 192 bit anahtarlar) göre daha uzun olurlar ve daha fazla şifreleme turuna sahiptirler (128 bit için 10 ve 192 bit için 12 tur varken, 256 bit için 14 tur vardır).

VPN’lerde AES kullanılır mı?

Evet, Advanced Encryption Standard (AES) şifreleme; ExpressVPN’in Lightway protokolü (ChaCha20’yi de destekler), OpenVPN ve IKEv2 gibi birçok VPN protokolünde kullanılır. AES VPN bağlantılarında son kullanıcı için maksimum koruma sunmak amacıyla daha çok 256 bit kullanılır.

AES 128 ve AES 256 arasında ne fark var?

Advanced Encryption Standard (AES) en kısası 128 bit, en uzunu 256 bit olmak üzere üç farklı anahtar boyutu kullanılır. Bu iki boyut da güçlü ve güvenli olsa da aralarında önemli farklar vardır:

- Uzunluk: 256 bit anahtarlar 128 bit anahtarlara göre çok daha uzun ve karmaşıktır.

- Tur sayısı: 128 bit anahtarlarda veriler 10 şifreleme turundan geçirilirken, 256 bit anahtarlarda ise tur sayısı 14’tür.

- Performans: Anahtar boyutu ve tur sayısı daha düşük olduğu için 128 bit AES daha hızlıdır ve kaynakları daha az tüketir. Dolayısıyla; sınırlı ve düşük kapasiteli cihazlar için daha uygundur.

- Güvenlik: Uzun anahtar boyutu ve ekstra şifreleme turları sayesinde çok daha fazla olası anahtar kombinasyonuna sahip olan 256 bit AES daha güvenlidir. Ancak bundan; 128 bit güvenli değil gibi bir anlam çıkmamalı. 128 bit de son derece güvenli olsa da 256 bit AES kaba kuvvet saldırılarına ve yeni dönemde ortaya çıkabilecek tehditlere karşı çok daha güvenli ve dirençli kabul edilir.

En güçlü şifreleme AES mi?

Son derece güvenli standartlar varken, herhangi bir algoritmayı ‘en iyi’ ya da ‘en güçlü’ şekilde tanımlamak doğru olmasa da AES için ‘en güçlü şifreleme yöntemlerinden biri’ diyebiliriz. Çünkü bu algoritmalar hiçbir zaman kırılamamıştır. Örneğin; ChaCha20 gibi çok güçlü başka yöntemler de mevcuttur.

İnternette korunmak için ilk adımı at. ExpressVPN’i risksiz dene.

ExpressVPN’i edin